In april 2022 was het gemiddelde afleveringspercentage van e-mail op verschillende platforms voor e-mailmarketing 84,2% (Bron: EmailToolTester).

Het SPF-record verhoogt het vertrouwen in jouw e-mails. Het vermindert het risico dat je e-mails als spam worden gemarkeerd en verbetert de algehele beveiliging van je e-mailcommunicatie.

Wat zijn SPF-records en hoe voeg je ze stap voor stap toe voor Google- en Office 356-accounts?

Wat is een SPF-record?

Een SPF-record (Sender Policy Framework) is een e-mailauthenticatie systeem dat mailservers gebruiken om ervoor te zorgen dat e-mails die van jouw domein lijken te komen, ook daadwerkelijk van jou komen.

In feite is het ontworpen om phishing-pogingen tegen te gaan en te voorkomen dat oplichters nepberichten verzenden die beweren afkomstig te zijn van legitieme domeinen.

Technisch gezien hoef je geen SPF-record in te stellen om e-mails te verzenden. Maar het voegt een beveiligingslaag toe aan je campagnes, waardoor jouw domein betrouwbaarder wordt voor ISP’s (Internet Service Providers).

Dit maakt het waarschijnlijker dat je e-mails uit de buurt van de spam folder blijven.

Kort samengevat, dit is waarom het zo belangrijk is om een SPF-record in te stellen: 1. Om je domein te beschermen tegen spoofing en 2. Om te voorkomen dat je cold e-mails spam bevatten.

Wat doet een SPF-record?

Een SPF-record geeft aan welke mailservers berichten mogen verzenden vanaf jouw domein.

Het is een soort DNS TXT (Domain Name System „text”) met een lijst van API’s, software, enz., die je hebt goedgekeurd om namens jouw berichten te verzenden.

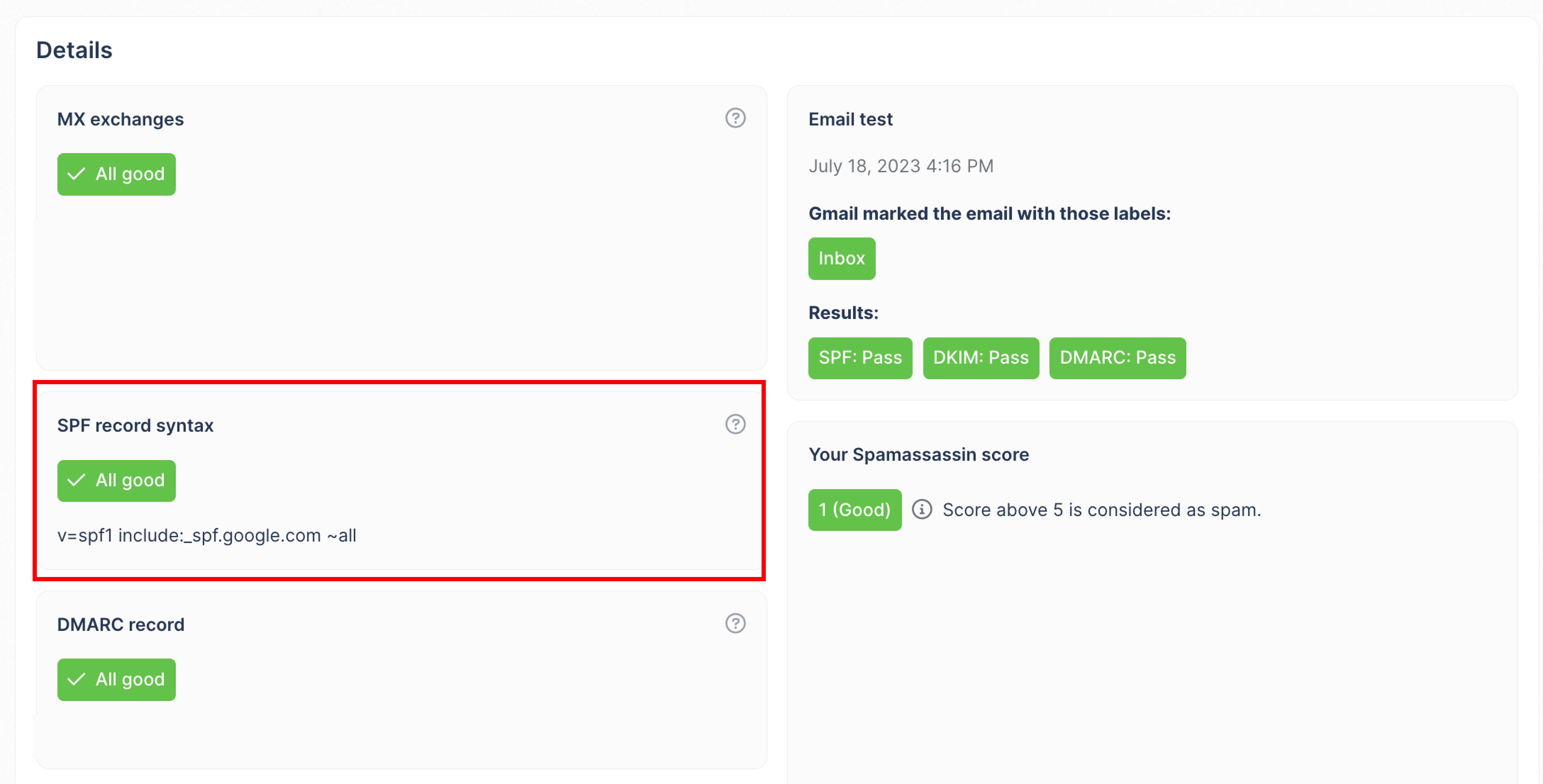

Het ziet er zo uit: v=spf1 include:_spf.google.com ~all

De syntaxis is verdeeld in een versievoorvoegsel en een of meerdere mechanismen

Het versievoorvoegsel legt eenvoudig uit dat dit TXT-record moet worden gebruikt voor SPF-controle, en het mechanisme specificeert waar de SPF op controleert.

Dit zijn de mogelijke kwalificaties die kunnen bestaan in een SPF-record:

- + Pass, een IP-adres dat overeenkomt met wat er in dit mechanisme zit, komt door de SPF authenticatie (bijvoorbeeld ‘google’ in het bovenstaande voorbeeld).

- Hard Fail, een IP-adres dat overeenkomt met wat er in dit mechanisme zit, zal SPF niet passeren

- ~ Soft Fail, een IP-adres dat overeenkomt met wat er in dit mechanisme staat, zal een soft SPF fail geven, wat betekent dat de host de mail moet accepteren, maar deze moet markeren als een SPF-fout (bijvoorbeeld ‘all’ in het bovenstaande voorbeeld).

Kun je meerdere SPF-records maken?

Technisch gezien kun je meerdere SPF-records aanmaken, maar dit kan een „SPF PermError” genereren, wat de bezorgbaarheid van je e-mail schaadt.

Controleer dus, voordat je iets doet, altijd of het SPF-record al is ingesteld. Als het antwoord ja is en je wilt nog steeds je primaire domein toevoegen, dan is er een manier om het originele record samen te voegen met het nieuwe record.

Het enige wat je hoeft te doen is je nieuwe SPF-record vóór het oude record kopiëren/plakken en ze van elkaar scheiden met een enkele spatie.

Om bijvoorbeeld Outlook toe te voegen aan het SPF-voorbeeld dat we in de vorige sectie hebben opgenomen, zou het er als volgt uitzien:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~all

Hoe controleer ik mijn SPF-record?

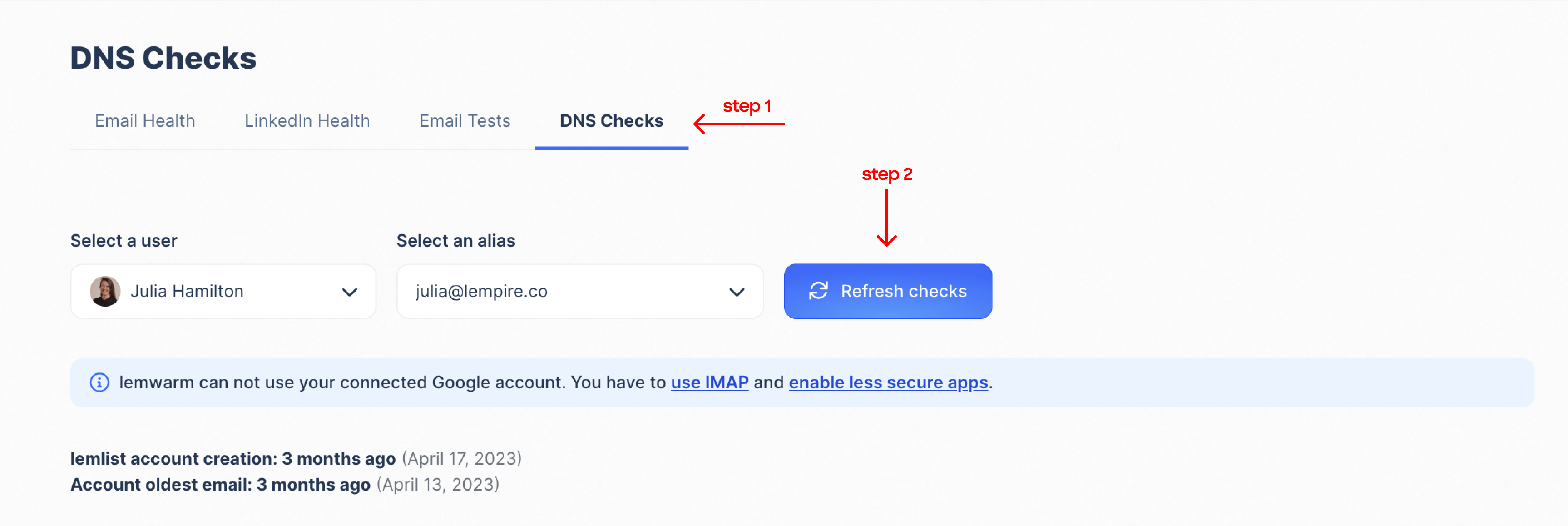

Als je lemlist gebruikt, duurt het minder dan een minuut om te controleren of je SPF-record klaar is voor gebruik.

(Als je nog geen account hebt, meld je hier gratis aan.)

Ga eerst naar je dashboard en vind het tabblad Health, onder Reports

Open vervolgens het tabblad DNS Checks en klik op „Refresh checks”.

In een paar seconden krijg je een volledig overzicht van niet alleen je SPF-record, maar ook je MX-record, DMARC-record, e-mailtests en uw Spamassassin-score.

Als je het groene teken „All good” ziet, dan is uw SPF-opmaak natuurlijk al ingesteld en wordt u beschermd tegen oplichters en de spam folder.

Als het moet worden geconfigureerd, hoef je alleen maar de onderstaande stappen te volgen.

Hoe stel je een SPF-record in voor Microsoft Office 365

Als Microsoft Office 365 je e-mail provider is, kun je als volgt je SPF-record instellen voor de relevante server.

We beginnen met een eenvoudig proces dat je voor elke domeinprovider kunt volgen en voegen vervolgens meer specifieke gegevens toe voor populaire domeinproviders zoals Namecheap, Cloudflare en Bluehost.

Hoe u een Office 365 SPF-record instelt – voor alle domeinproviders

Het maakt niet uit welke domeinhosting je op dit moment gebruikt, er zijn maar een paar stappen die je moet volgen om je Microsoft Office 365 SPF te valideren:

- Ga naar de instellingen voor je DNS-provider

- Maak een nieuw record

- Kies”TXT„

- Vul ”@” in als “name”

- Zet v=spf1 include: spf.protection.outlook.com -all in “value”

En save het!

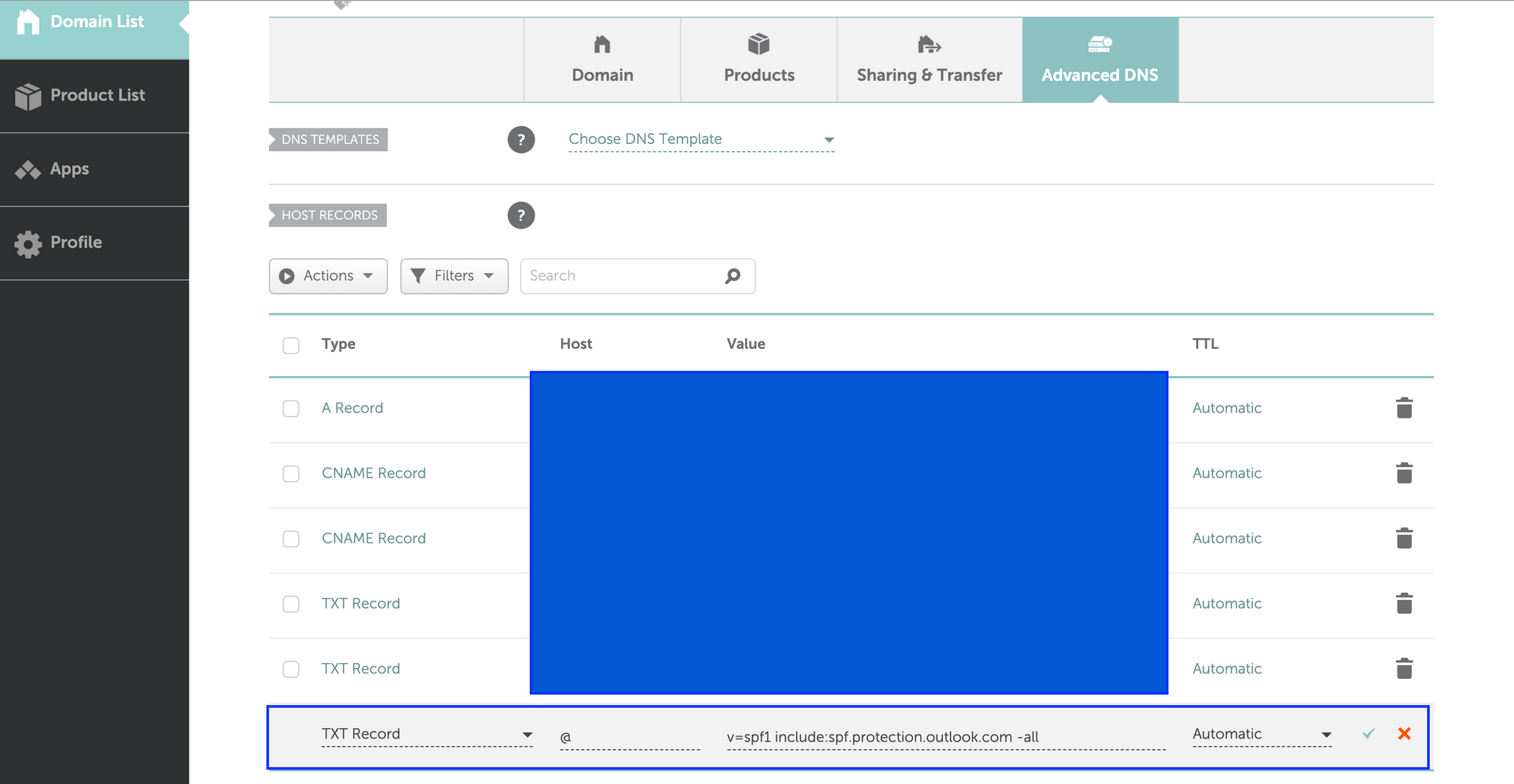

Instellen van SPF-records voor Microsoft Office 365 en Namecheap

Als je Namecheap gebruikt, zijn hier meer specifieke stappen:

- Meld je aan bij Namecheap

- Ga naar de domeinlijst en kies je domein

- Ga naar Advanced DNS

- Klik op „Add new record”

- Kies een TXT-record

- Vul @ in „Host” of „Name”

- In “Value,” vul de volgende string in: v=spf1 include: spf.protection.outlook.com -all

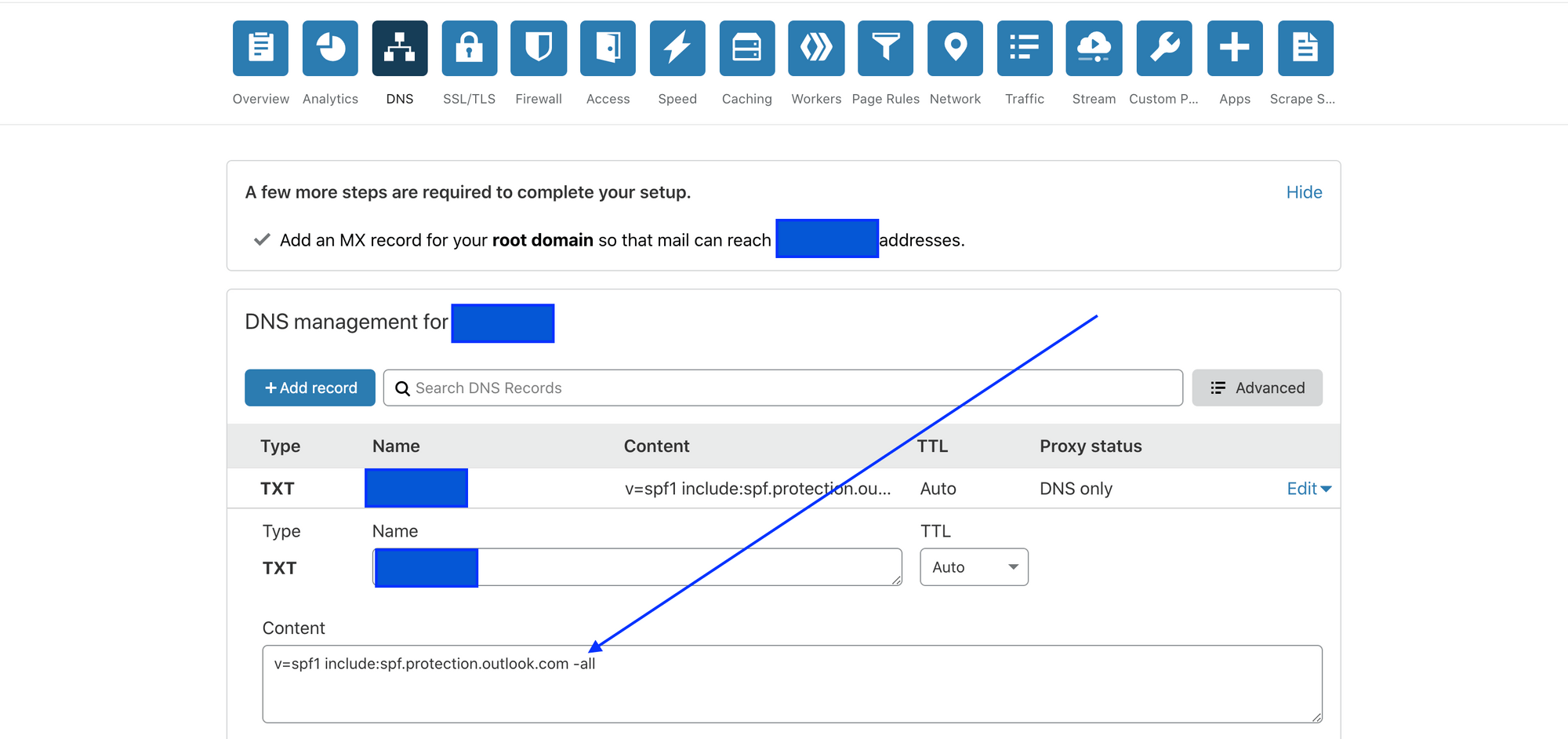

SPF-configuratie voor Microsoft Office 365 en Cloudflare

Om je SPF-record voor Microsoft Office in Cloudflare te configureren, moet je het volgende doen:

- Meld je aan bij Cloudflare

- Ga naar de domeinlijst en kies je domein

- Ga naar DNS

- Klik op „Add new record”

- Kies een TXT-record

- Zet @ in „Host” of „Name”

- Zet v=spf1 include: spf.protection.outlook.com -all in Value

- Save het!

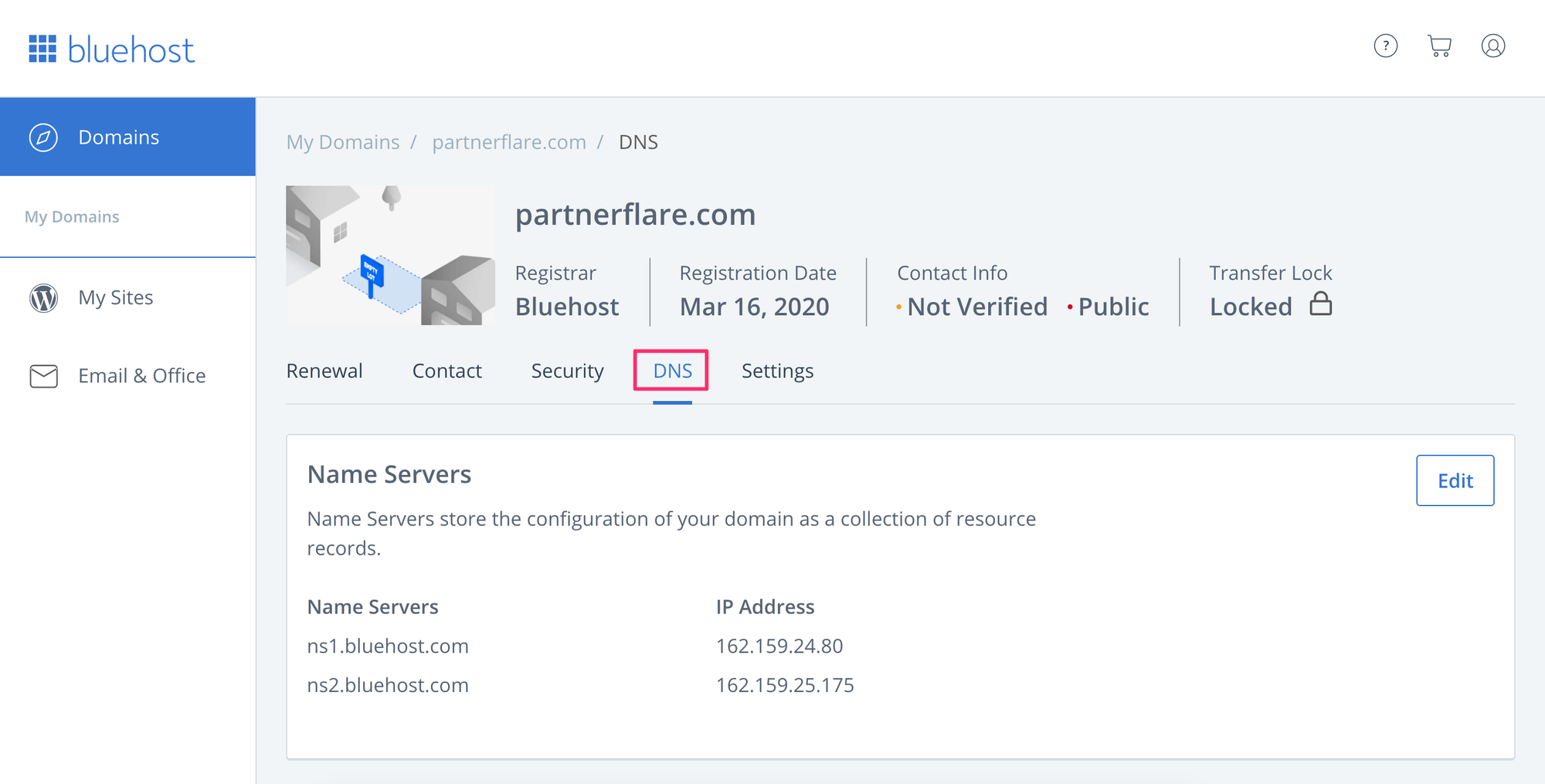

SPF-record inschakelen voor Microsoft Office 365 en Bluehost

Tot slot zijn hier de stappen om je Office 365 SPF-record in Bluehost in te voeren:

- Meld je aan bij Bluehost

- Ga naar de domeinlijst en kies je domein

- Ga naar DNS

- Klik op „Add new record”

- Kies een TXT-record

- Zet @ in „Host” of „Name”

- Zet v=spf1 include: spf.protection.outlook.com -all in value

- Save het!

Hoe voeg je SPF-records toe voor een verzendend domein van Google

Nu kun je als volgt je Google-domein toevoegen aan het SPF-recordmechanisme voor uw domeinprovider.

Hoe je jouw Google SPF-record instelt – voor alle domeinproviders

Welke domeinprovider je nu ook gebruikt, volg de onderstaande stappen om je SPF te valideren.

Je kunt ook de documenten en tutorials van je domeinprovider zelf bekijken om te zien of ze instructies hebben voor het configureren van je SPF.

- Ga naar je DNS-instellingen

- Maak een nieuw record

- Configureer en kies”TXT„

- Voe ”@„ to in het “name” veld

- Voeg v=spf1 include:_spf.google.com ~all toe in “value”

Sla het op om het te publiceren!

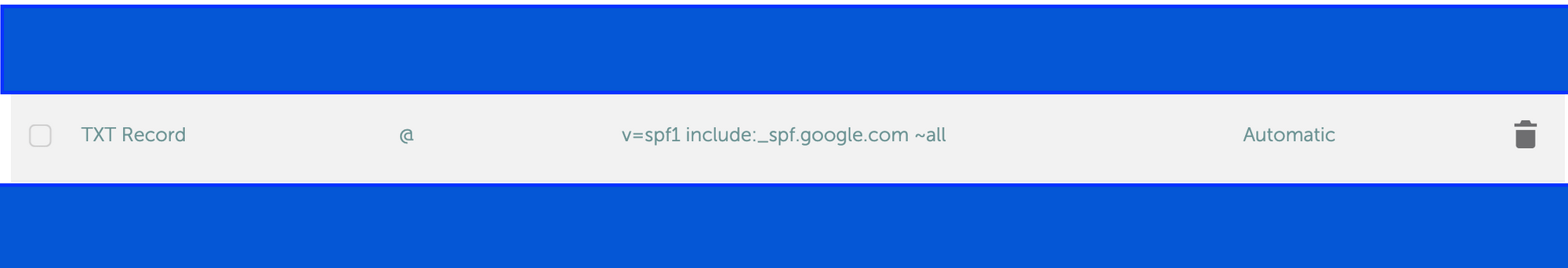

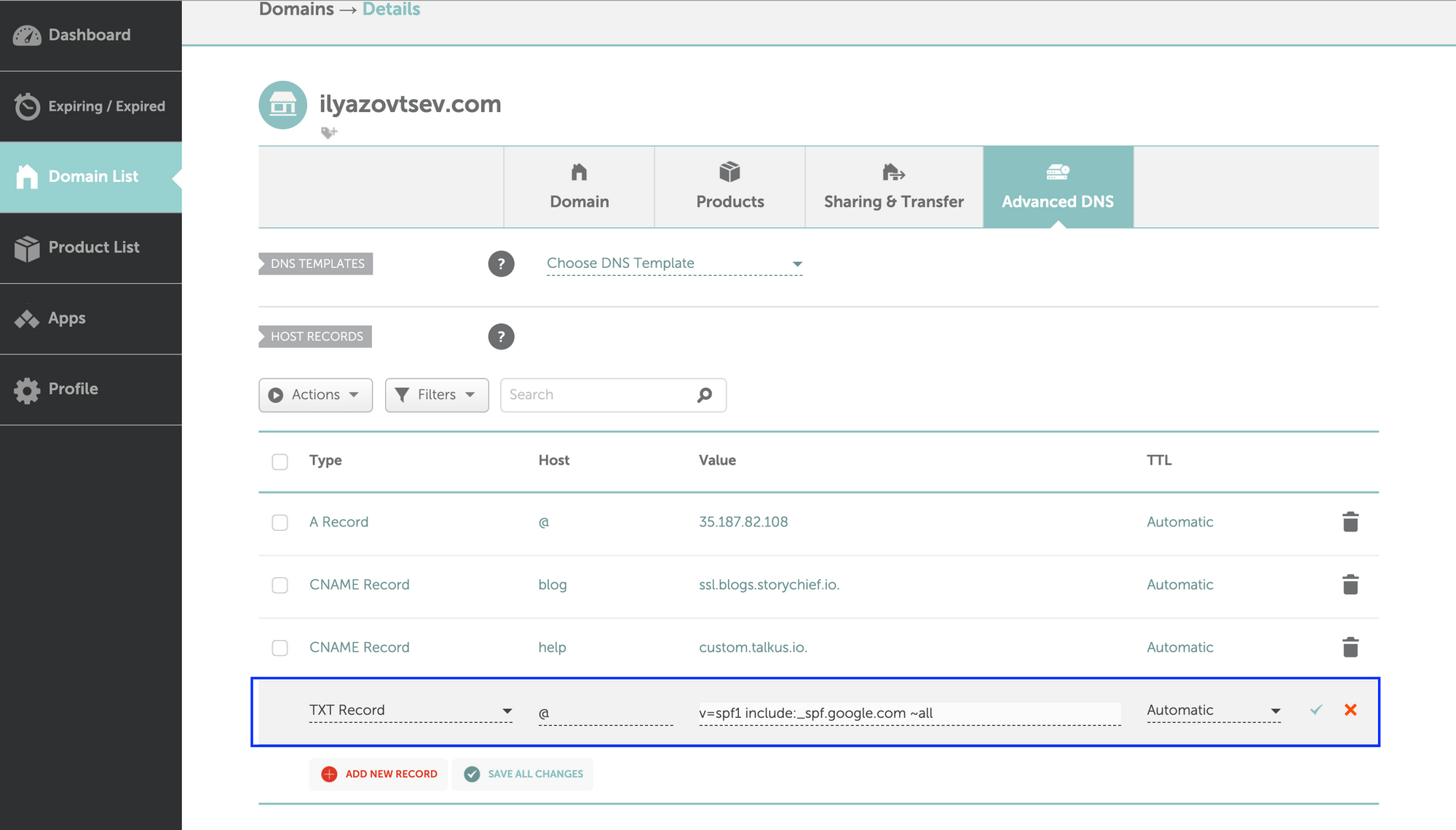

Hoe maak je een Google SPF-record voor Namecheap

Als je Namecheap gebruikt, zijn dit de stappen om Google aan je SPF-record toe te voegen:

- Meld je aan bij Namecheap

- Ga naar de domeinlijst en kies je domein

- Ga naar Advanced DNS

- Klik op „Add new record”

- Kies een TXT-record

- Zet @ in „Host” of „Name”

- Voeg de tag v=spf1 include:_spf.google.com ~all toe in “value”

- Save het!

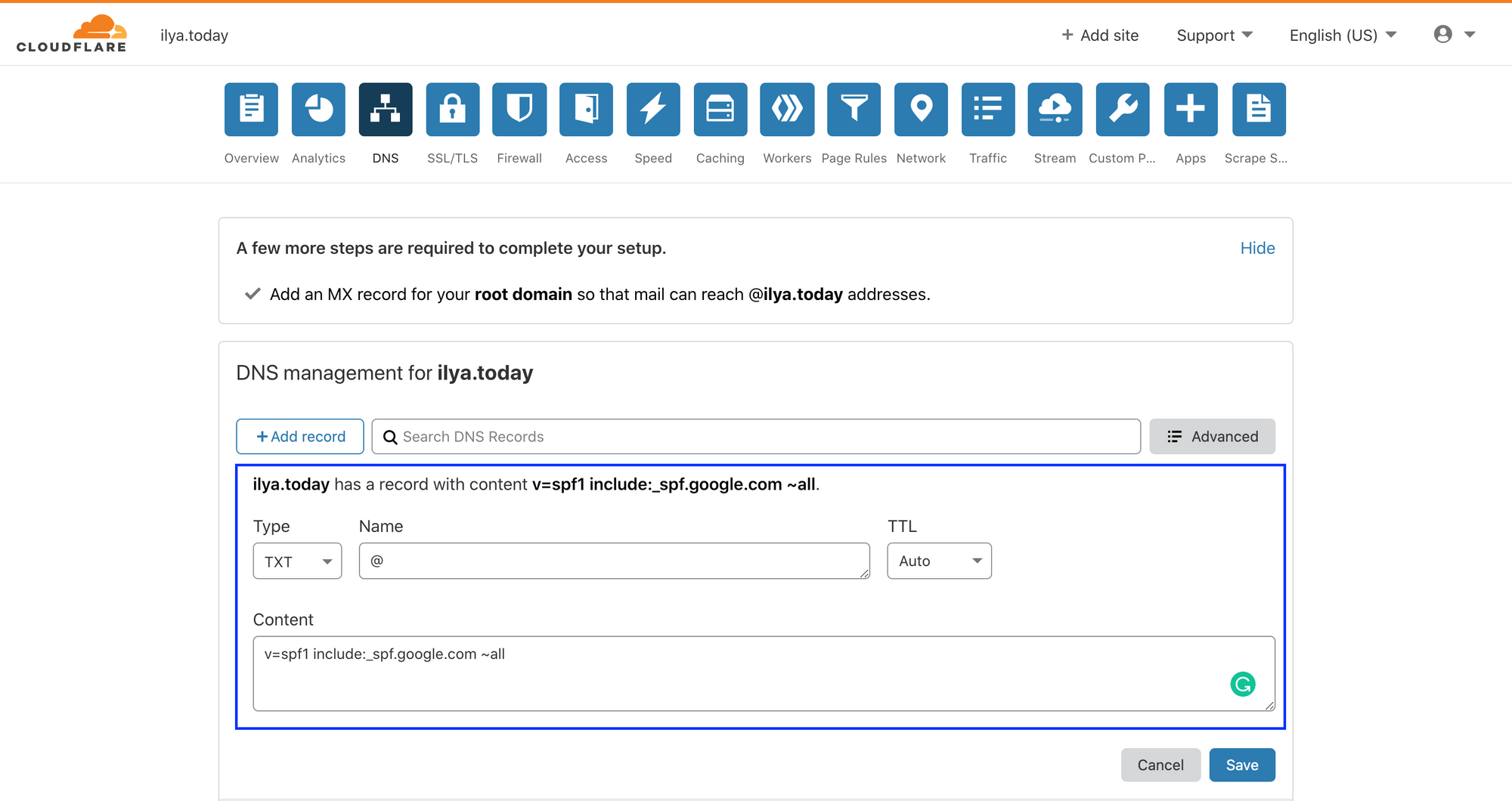

Een Google SPF-record toevoegen aan Cloudflare

Voor Cloudflare-gebruikers kun je als volgt Google toevoegen aan het SPF TXT-record.

- Meld je aan bij Cloudflare

- Ga naar de domeinlijst en kies je domein

- Ga naar de DNS-provider

- Klik op „Add new record”

- Kies een TXT-record

- Zet @ in „Name”

- Voeg v=spf1 include:_spf.google.com ~all toe in “value”

- Save het!

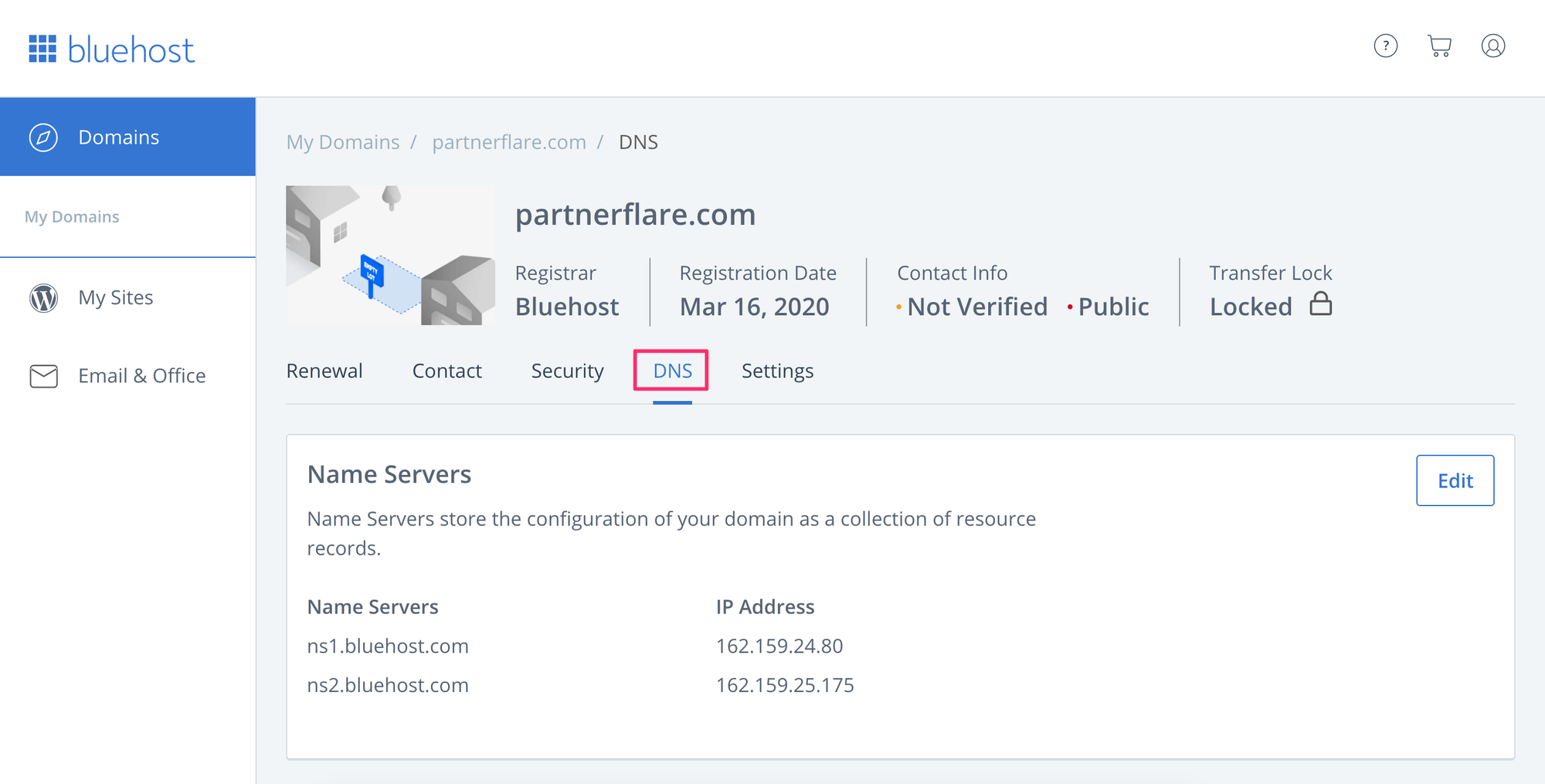

Hoe u Google SPF-records instelt voor Bluehost

Tot slot, voor Bluehost-gebruikers, kunt je als volgt je Google-domein toevoegen:

- Meld je aan bij Bluehost

- Ga naar de domeinlijst en kies je domein

- Ga naar Advanced DNS

- Klik op „Add new record”

- Kies een TXT-record

- Zet @ in „Host” of „Name”

- Voeg v=spf1 include:_spf.google.com ~all toe in value

- Sla het op

Veelgestelde vragen

Heeft mijn domein een SPF-record nodig?

Ja, als je wilt voorkomen dat spammers je domein vervalsen en e-mails sturen die eruit zien alsof ze van jou afkomstig zijn.

Een SPF-record vertelt de ontvangende e-mailservers welke IP-adressen gemachtigd zijn om e-mails vanaf jouw domein te verzenden, en helpt hen om e-mails die deze controle niet doorstaan, te weigeren of als spam te markeren.

Wat is een SPF-record voor een domein?

Een SPF-record is een soort DNS TXT-record dat een lijst bevat van IP-adressen of domeinen die e-mails mogen verzenden namens jouw domein.

Als je domein bijvoorbeeld voorbeeld.com is en je gebruikt Gmail om e-mails te verzenden, dan kan je SPF-record er ongeveer zo uitzien: v=spf1 include:_spf.google.com ~all.

Dit betekent dat alleen e-mails die worden verzonden vanaf de servers van Google geldig zijn voor jouw domein en dat alle andere e-mails met voorzichtigheid moeten worden behandeld.

Kan ik DKIM gebruiken zonder SPF?

Ja, je kan DKIM gebruiken zonder SPF, maar het wordt niet aanbevolen. DKIM is een andere methode voor e-mailauthenticatie waarbij digitale handtekeningen worden gebruikt om te verifiëren dat er tijdens de verzending niet met een e-mail is geknoeid.

DKIM voorkomt echter niet dat het adres van de afzender wordt vervalst, en dat is wat SPF doet.

Daarom is het het beste om zowel SPF als DKIM samen te gebruiken om de integriteit en authenticiteit van je e-mails te waarborgen.

Waarom is DKIM beter dan SPF?

DKIM is niet beter dan SPF, maar eerder complementair.

SPF verifieert de identiteit van de afzender op basis van het IP-adres van de verzendende server, terwijl DKIM de inhoud van de e-mail verifieert op basis van een cryptografische handtekening.

Beide methoden hebben hun voordelen en beperkingen, en als je ze samen gebruikt, krijg je een hoger niveau van e-mailauthenticatie en -beveiliging.

Gebruikt DMARC SPF?

Ja, DMARC gebruikt zowel SPF als DKIM om e-mails te valideren.

DMARC is een beleid dat ontvangende e-mailservers vertelt wat ze moeten doen met e-mails die niet voldoen aan de SPF- en DKIM-controles.

Je kunt jouw DMARC-beleid (policy)bijvoorbeeld zo instellen dat dergelijke e-mails worden geweigerd, in quarantaine worden geplaatst, of worden geaccepteerd, en je kunt ook rapporten ontvangen over hoe je e-mails worden verwerkt door verschillende e-mailproviders.

DMARC helpt je bij het monitoren en verbetert de bezorgbaarheid en reputatie van je e-mail.

Wat zijn SPF- en DKIM-records?

SPF en DKIM-records zijn DNS TXT-records waarin de informatie wordt opgeslagen die nodig is voor SPF- en DKIM-validatie.

SPF-records bevatten de geautoriseerde IP-adressen of custom tracking domeinenen voor het verzenden van e-mails vanaf jouw domein, terwijl DKIM-records de public keys opslaan die worden gebruikt om de digitale handtekeningen van je e-mails te verifiëren.

Je moet deze records aanmaken en publiceren in je DNS instellingen om SPF en DKIM voor jouw domein in te schakelen.

Is SPF een DNS-record?

Ja, SPF is een DNS-record. Voor SPF work een TXT-record gebruikt.

Een TXT-record is een soort DNS-record waarin alle tekstinformatie met betrekking tot jouw domein kan worden opgeslagen.

SPF gebruikt TXT-records om de lijst met geautoriseerde afzenders voor jouw domein op te slaan.

Je kunt je SPF TXT-record aanmaken en beheren met behulp van de website of tools van jouw DNS-provider.

Belangrijkste Punten

Er zijn twee belangrijke zaken met betrekking tot SPF:

- Het configureren van je SPF-record helpt bij het bestrijden van e-mailspoofing en misbruik.

- Als je een hoge afleverbaarheid van e-mail wilt hebben, moet je SPF-records instellen voor je verzendende domein.

Your source of actionable outreach tips and strategies that will help you get replies and grow your business.